前言

这个游戏辅助呢,是荒野行动的!本来是和我一起玩这游戏的一哥们他写的,最开始是一起在玩游戏,然后一起在网上找辅助用,后来他跑去写辅助,然后呢,某天在玩这游戏的时候,叫他给我一张卡密使使,他还不搭理我!好吧,自己动手,反正自己也在学习破解,嘻嘻,相视一笑!!!

破解过程

说起来,这玩意儿破解起来也不难,不过最开始也是走入了一个思维误区,那就是学多了,把简单的事情想得复杂了,结果搞得我把最简单的方式给搞忘了,下面来看具体操作。

查看软件信息

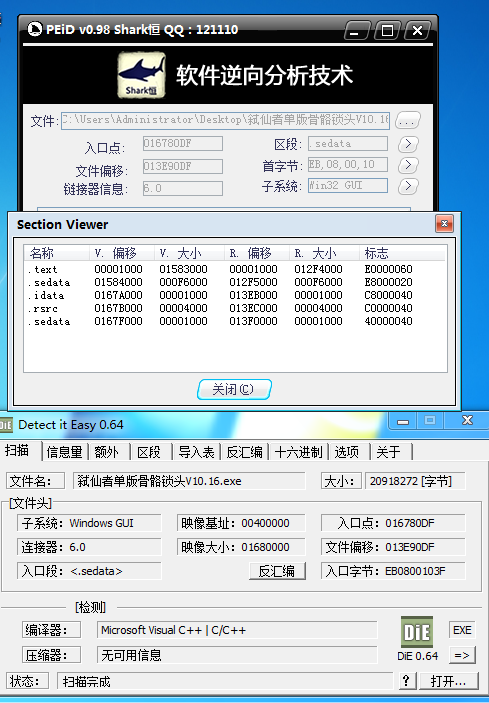

如下图所示,将软件丢PEID进行查壳,看看加壳没有,是什么壳,好针对性的去破解。然后再丢DIE64,查看是什么语言编写的,如图所示:

如图所示,是一个被se加壳的易语言软件,接下来就是丢OD开始分析和定位关键点了。

分析定位关键点

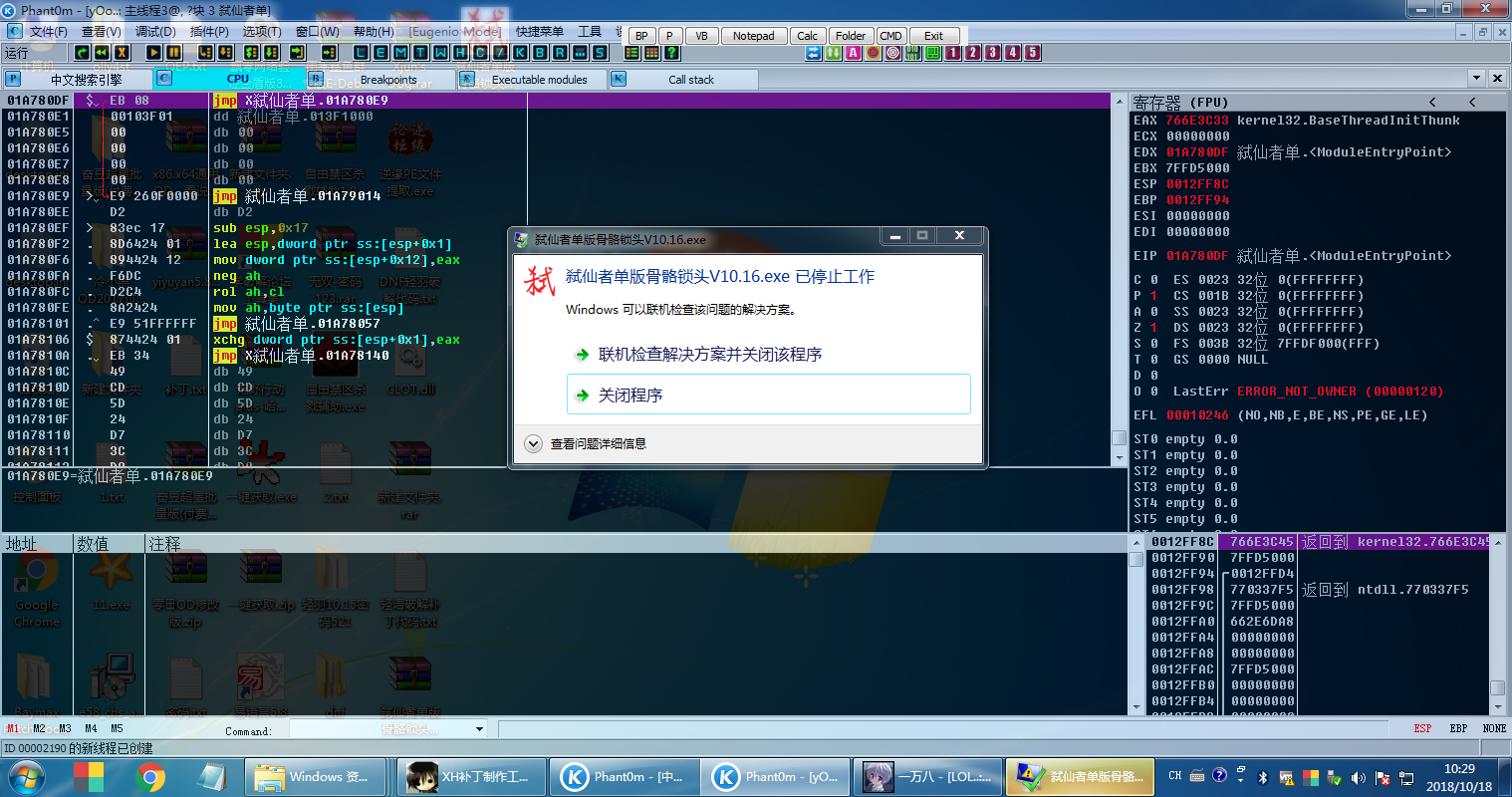

载入OD以后,让软件先运行起来,结果,遇到se检测OD,直接软件退出运行,如图所示:

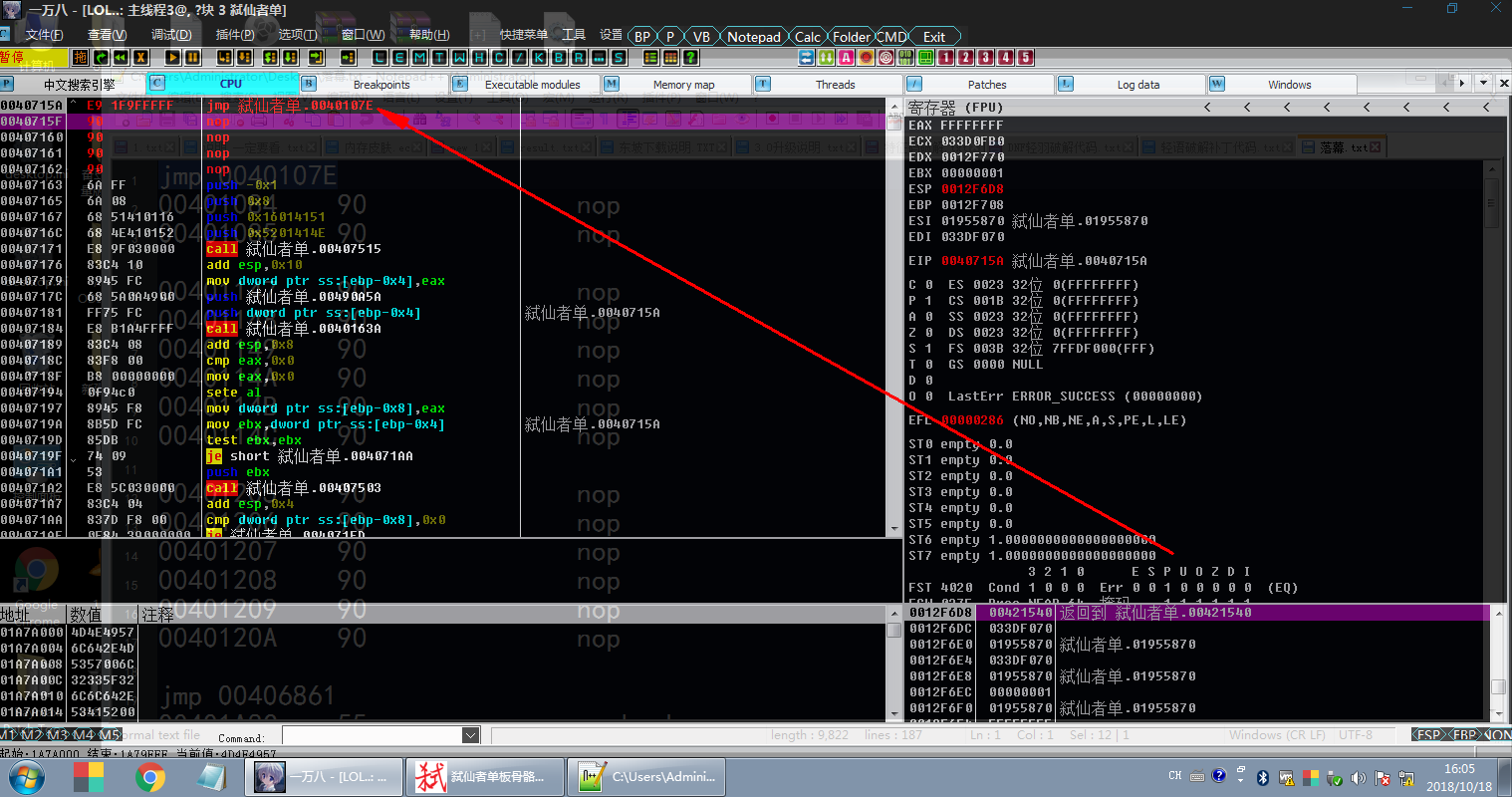

这就很尴尬了,程序跑不起来,没法定位代码段,直接去401000处看见的只会是加密的代码。嗯。。。。。想了一下,跑去论坛上面搜索了一下,后来换了一个OD,应该是改过什么东西,过检测的,再拉进去然后让程序跑起来!可以了,嗯。。。。只要让程序跑起来其他的都好办了!!如图所示:

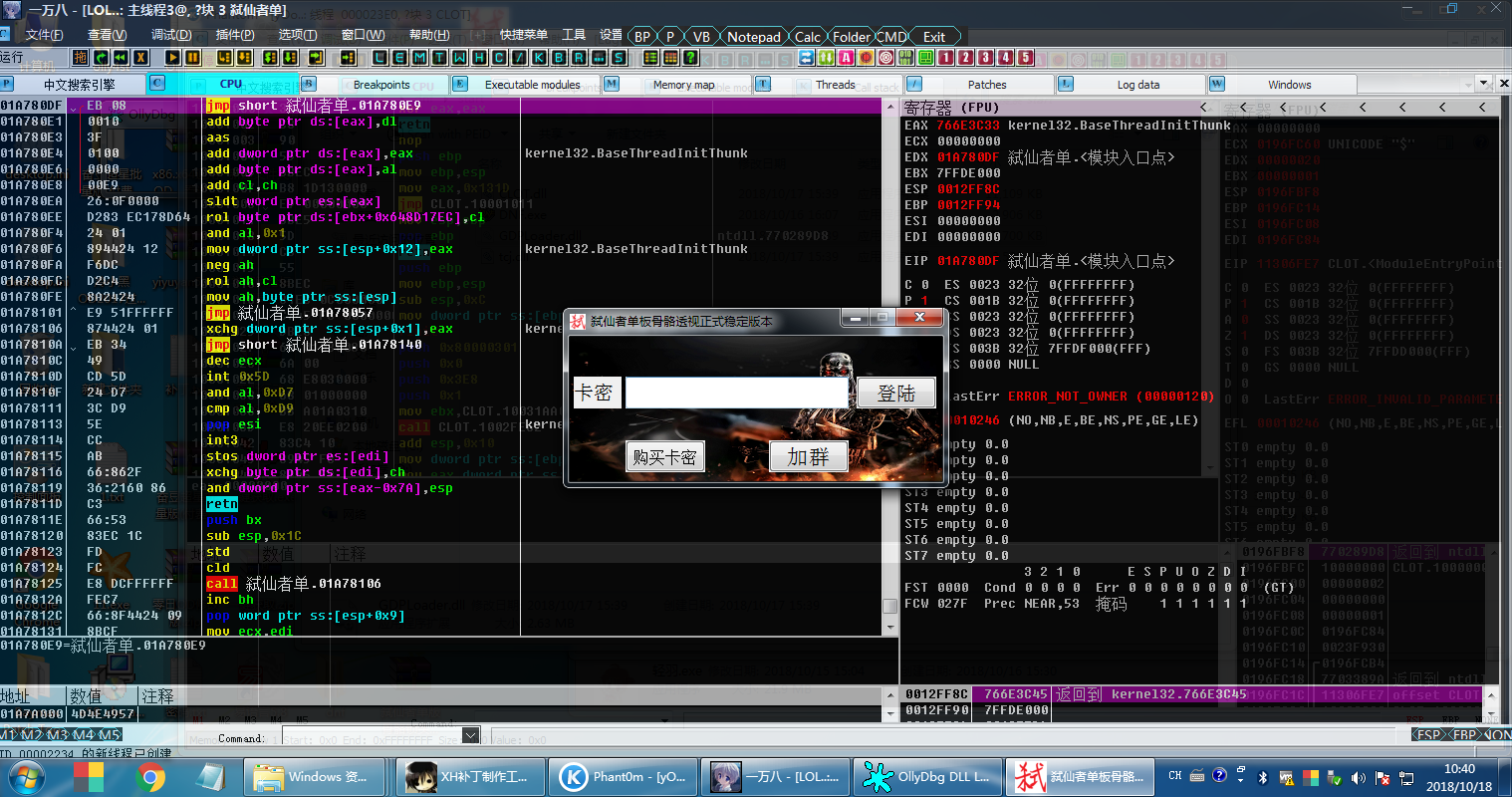

既然程序跑起来了,那就可以分析一波了,嗯重点来了,易语言嘛,跑起来,直接输入账号密码,登录call下断,然后F8单步跟踪,看程序走到哪儿,提示什么,一步步来最简单也最好分析。如图操作:

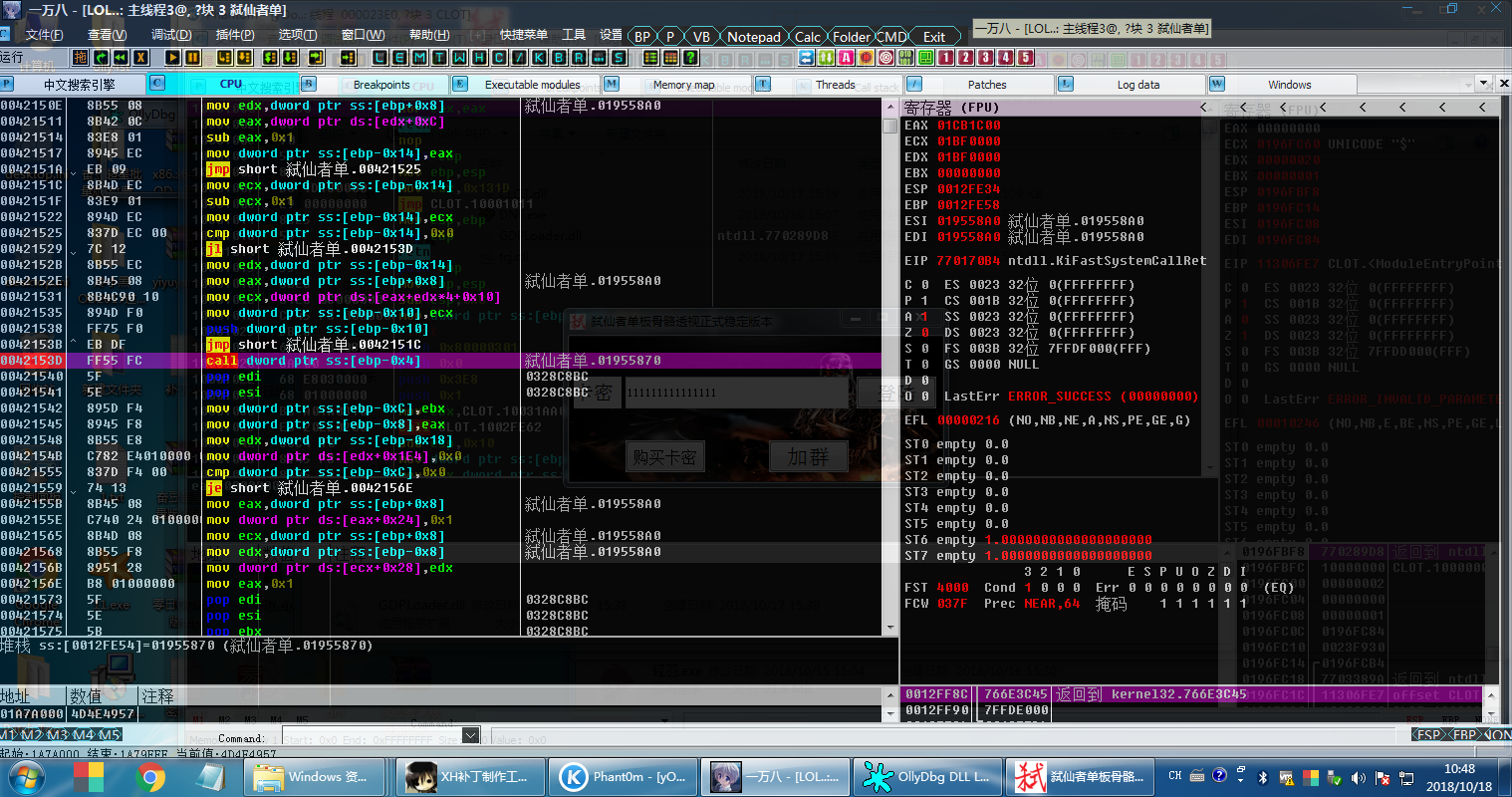

进入易语言体,CTRL+B,搜索FF 55 FC 5F 5E易语言登录call代码,然后下断,如图所示:

接下来就是随便输入账号密码然后点击登录,让程序断在登录这里,然后“F7”跟进程序,看代码怎么执行的,如图所示:

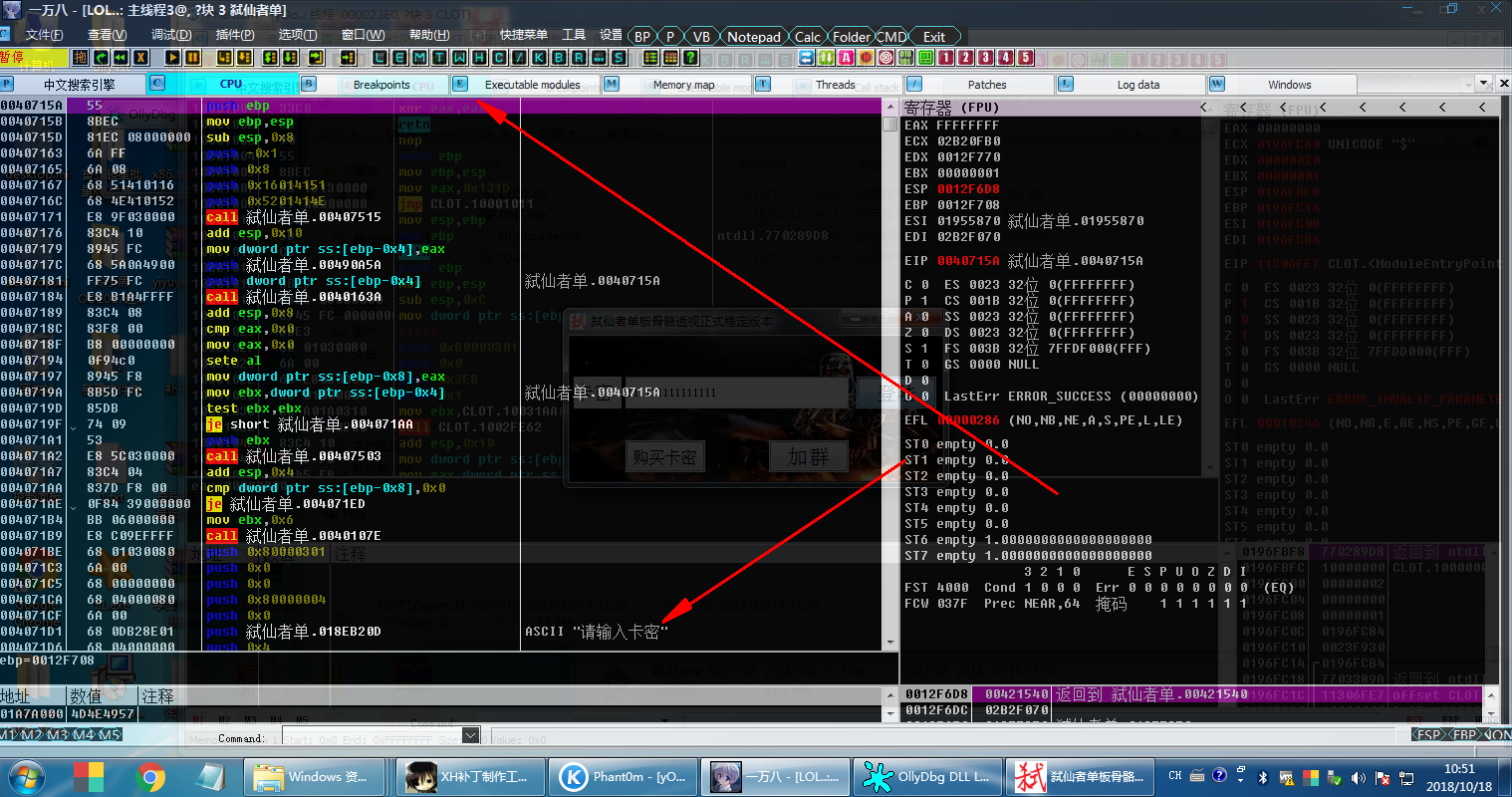

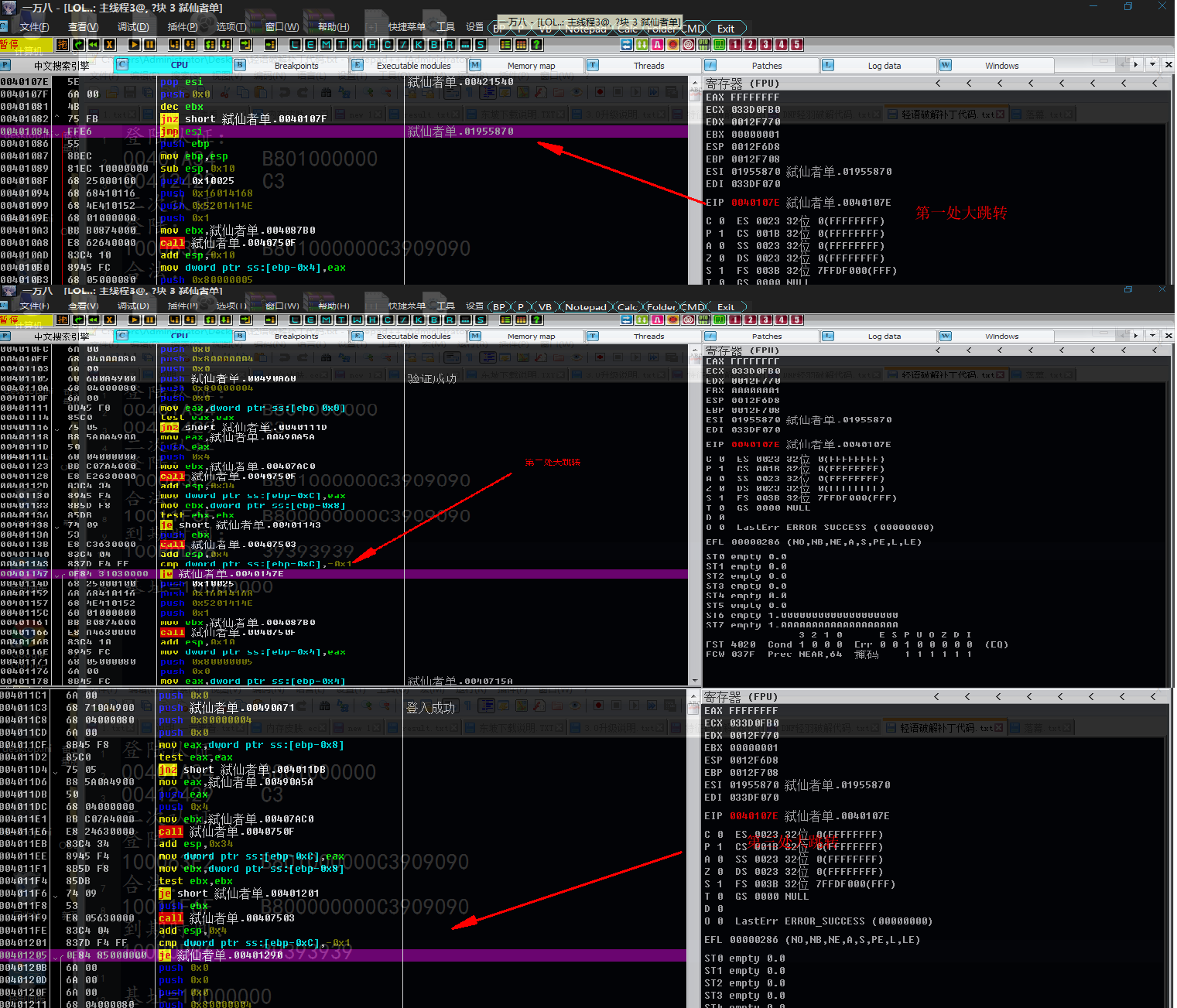

进入call以后发现,程序这里就提示了输入卡密,然后下面还有提示“链接验证,卡密登入”,然后再看,程序就退出了,嗯,看来登录成功的信息是没有在这里,应该是在其他哪个位置!emmm………….今天分析的时候出了点意外,前两天给作者说了,他这玩意儿太容易破解了,然后,然后这货居然改了代码,,,,,,,,,,,风中凌乱!!!!

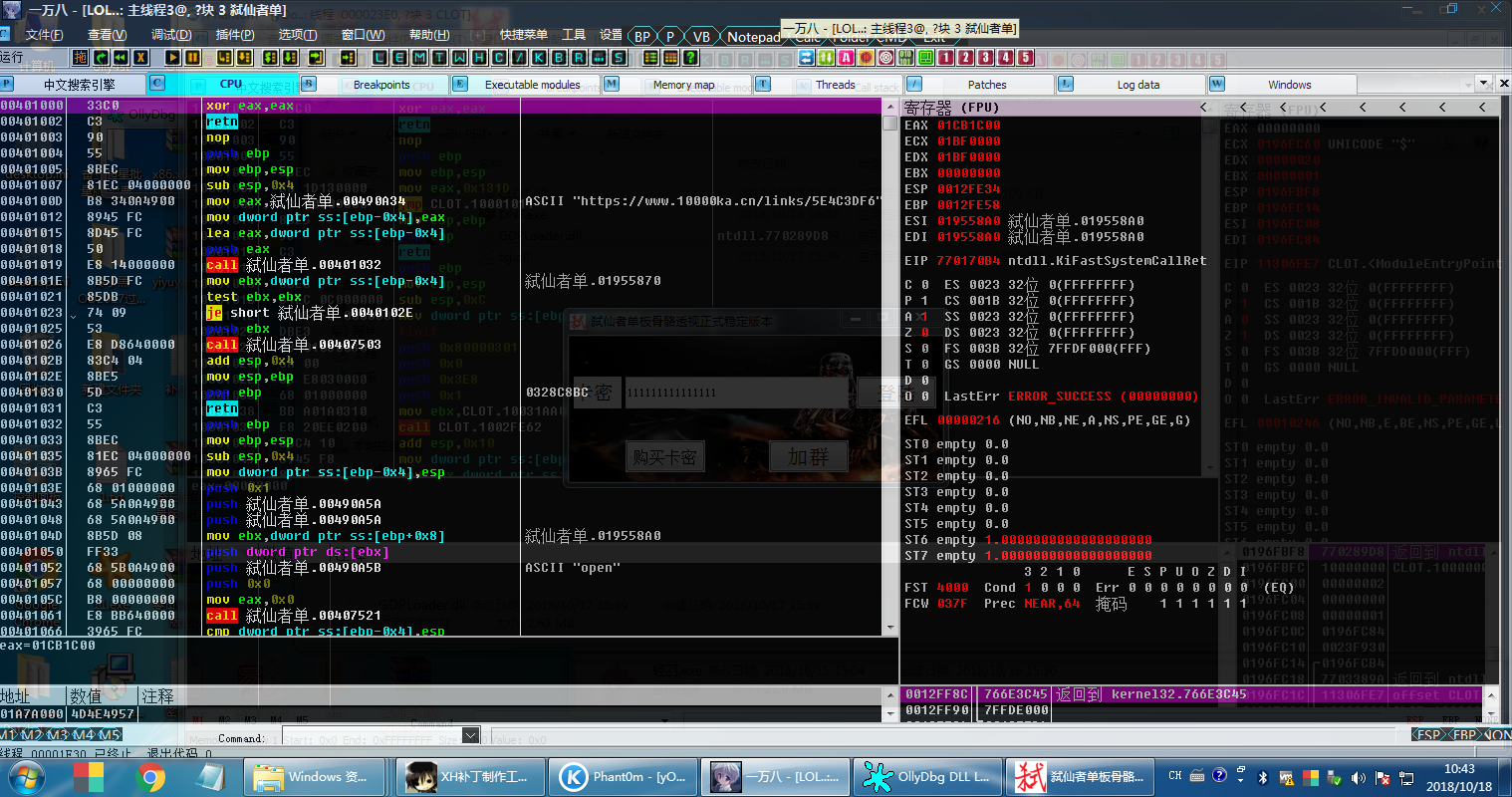

不过没事,换个思路就行了,返回到易语言体,也就是401000处,往下来,看看信息,如图:

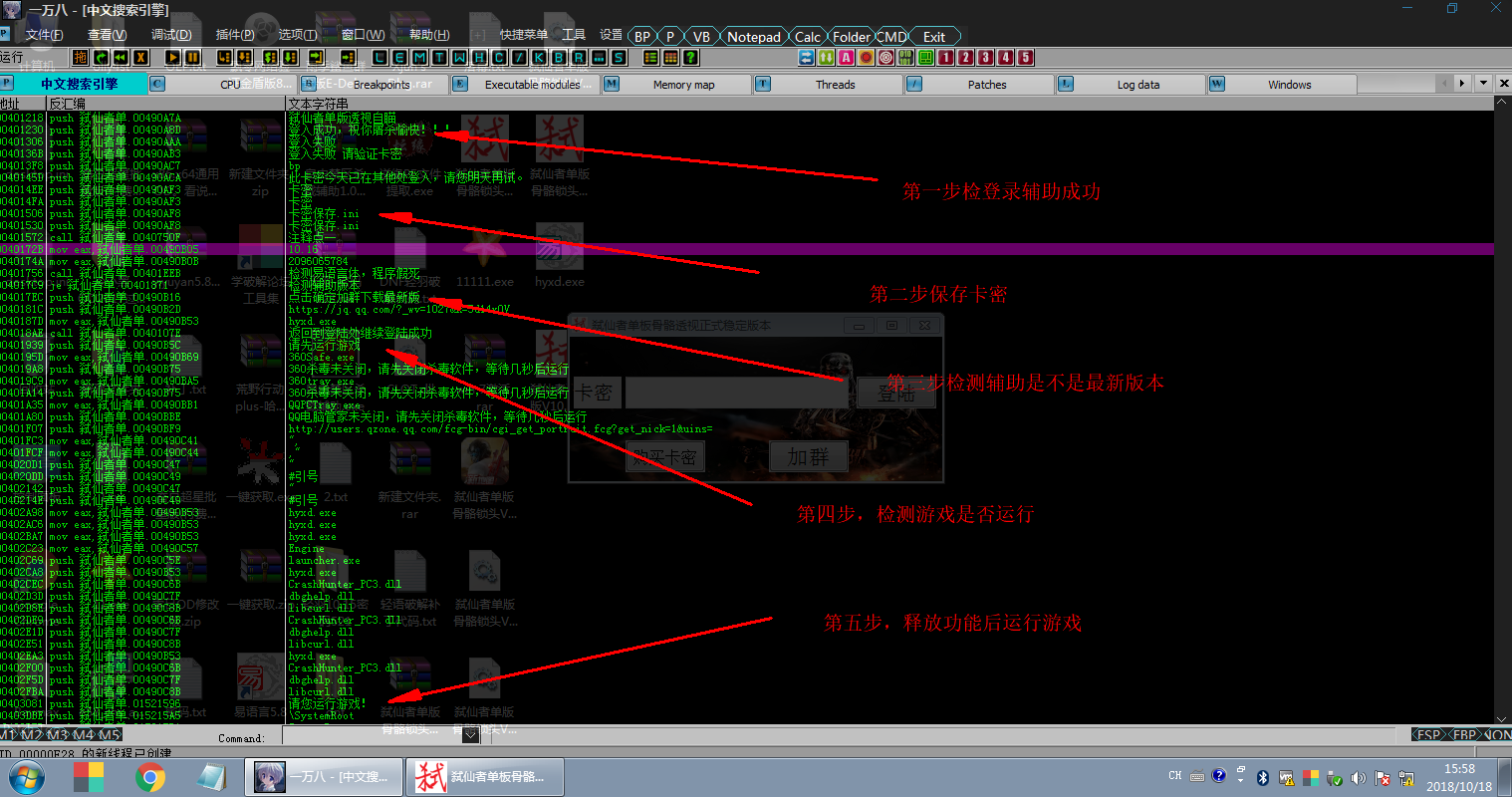

what fuck!!我发现了什么?这货都给他说了,这种信息最好不要或者加密,结果呢,虽然改了验证位置,但是关键信息还是存在,好吧好吧,既然你都这么不客气了,刚给你说了有问题,你就改了,改了就改了吧,还不送我一个免费的卡密!!!那就不要怪我不客气了!!!首先通过查找字符串,看了一下整个辅助的运行流程,先执行什么后执行什么,大概判断一下,如图所示:

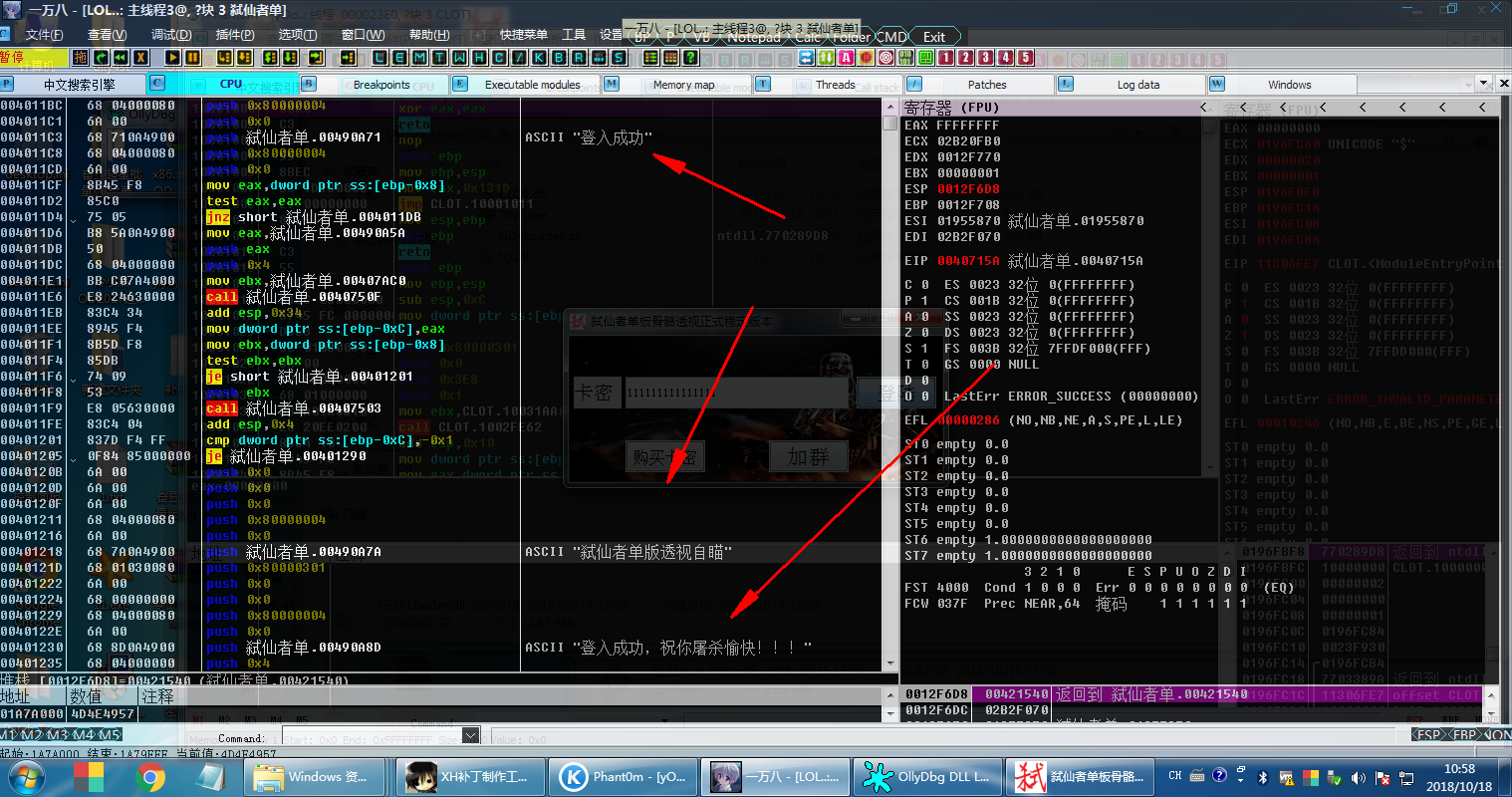

嗯,,,既然这样,那我就直接开搞了,直接在点击登录按钮事件跟进后,直接在段首处jmp到登录成功这里,如图所示:

然后F8跟进到登录成功这一段的段首往下拉,就会看见登录成功,但是这段中,有两处跳转,跳过了登录成功,但是因为这货改过了加壳方式,所以多了一处,有三处了,这三处都给他nop掉,如图所示:

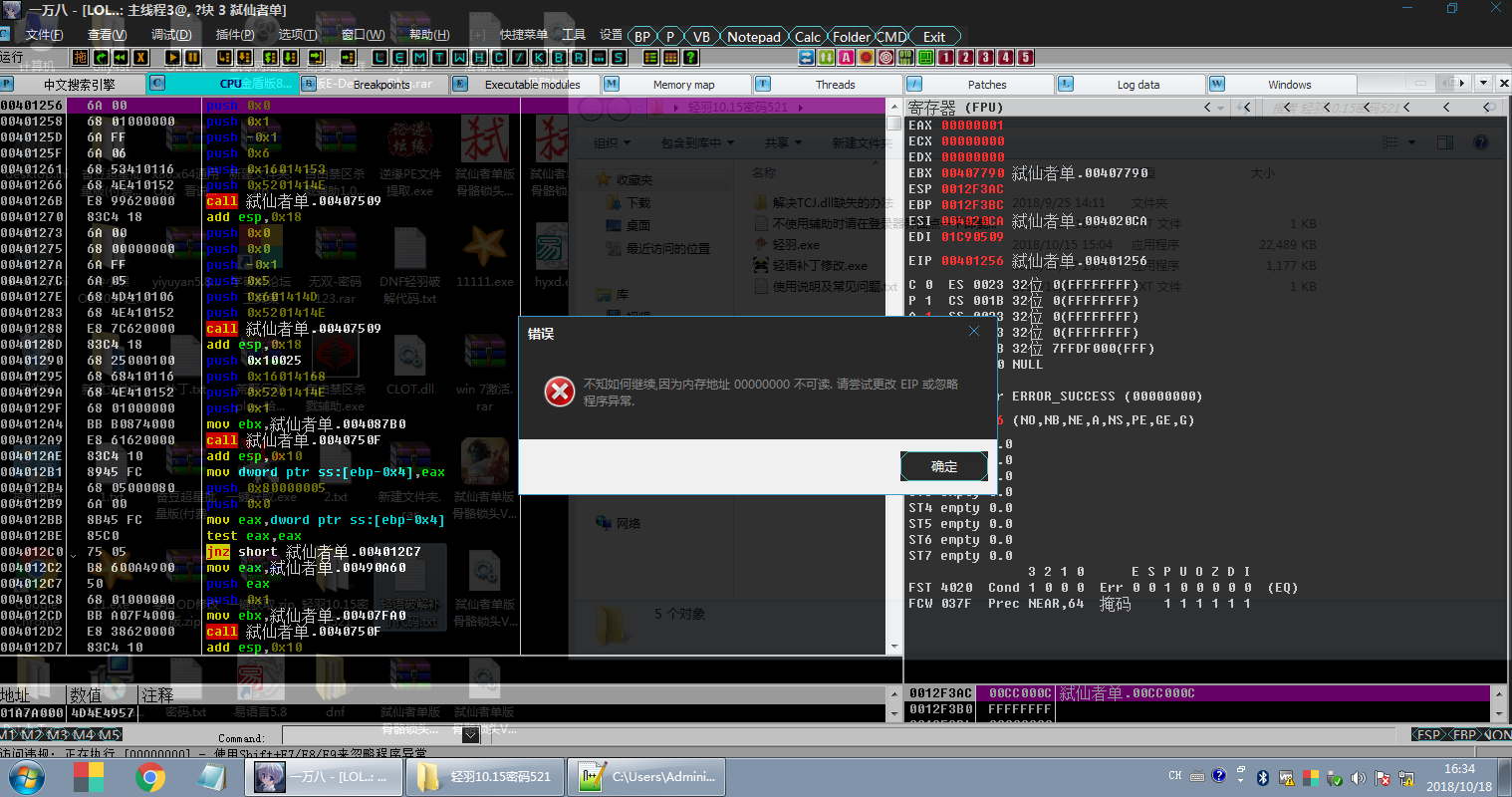

嗯,本以为这样搞定了就OK了,没想到这货改了一次加壳后居然还出来了新的玩意儿,那就是特么这个居然还有暗桩!好气!!!继续分析,当我单步一步步往下走的时候,到00401251 E8 2C020000 call 弑仙者单.00401482这个call这里我发现程序一直卡在这儿不动了也没退出,应该是跑丢了,然后把,我把线程激活,继续跑,结果发现还真的有意外,程序不知道到了那儿,直接提示“内存地址0000000”无法读取错误,如图所示:

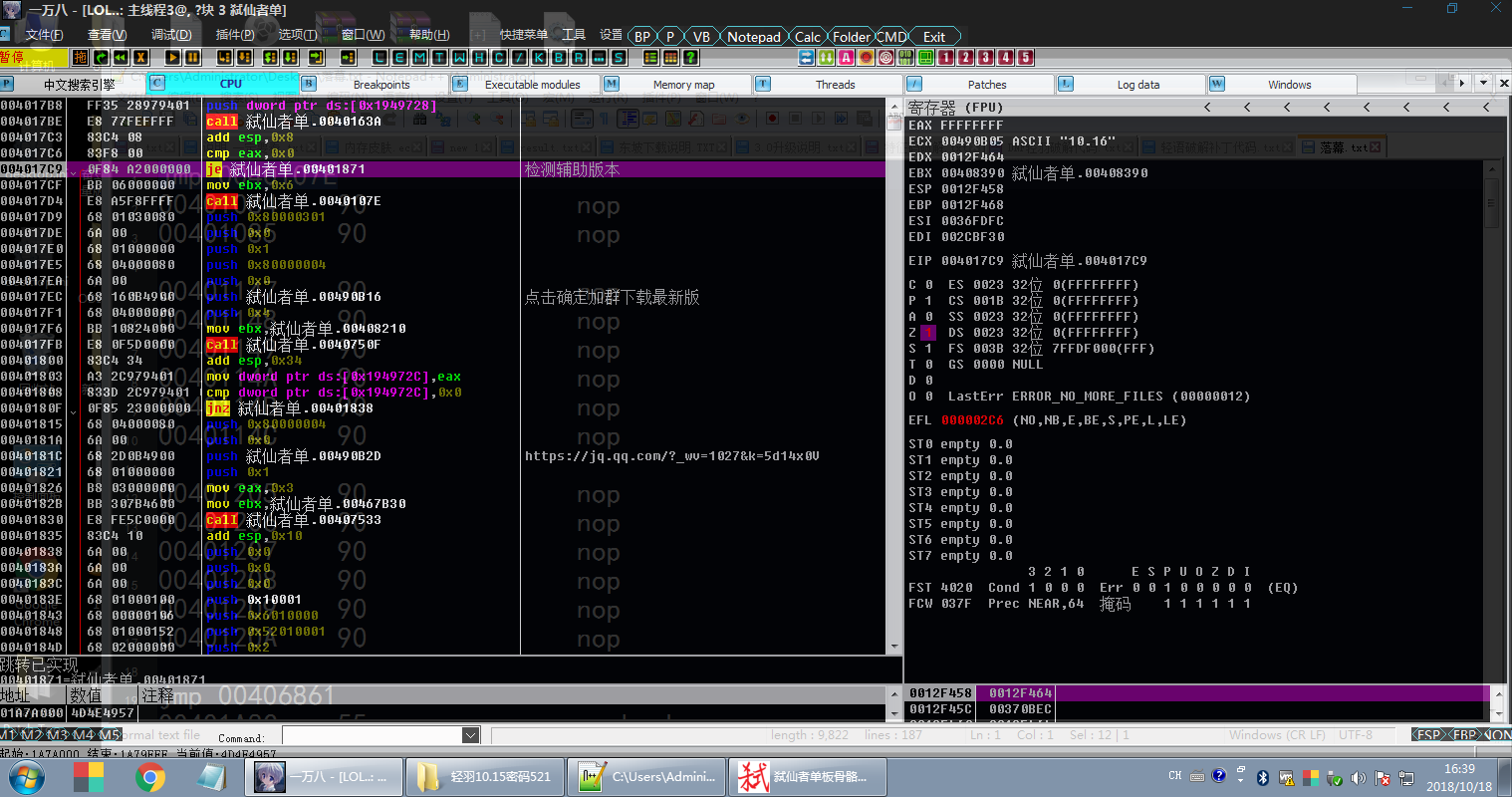

嗯,没事,重新分析过就是了,这次我让程序在刚刚跑丢那个call这里断下来,然后跟进去看看,然后一路跟下来发现程序到了00401756 E8 90070000 call 弑仙者单.00401EEB这里以后,又会跑丢,想了一下,既然你老是跑丢,那我就直接给给你nop掉的了,于是nop掉了这个call果然,程序可以往下执行了,然后果然就是按照执行流程那样执行下来了,登录完事-保存卡密-这儿就开始检查辅助版本了,如图所示:

好嘛,这上面有个判断,直接跳过算了,反正也是最新版本,继续往下走应该是来到了检测游戏是否开启了,然后果然,就来到了一个易语言报错提示,说指定窗口未找到,到这里应该就没什么暗桩存在了,当然,我也跟进去看了,确实只是检测游戏是否存在,存在就释放功能文件,我直接干掉了检测游戏后功能call就直接出来了,如图所示:

总结

最近本人一直在弄逆向,但是学的越多,就越不知所措了,特别是网络认证,接触的多了,发现网上这些什么E盾特征码破解,飘零山寨,等等等。。。。。。。。太多太多,都不是自己想要的,一旦稍微有一点变化,可能我就没法破解了!所以我都不知道该怎么学习了!因为这样按照别人总结出来的方式去搞多了以后,最底层最简单的分析能力都没了,拿着一个软件就按部就班的搞!慢慢的我就发现了这样的弊端,所以,我才会又重新沉下心来,一步一步慢慢走,慢慢学着自己分析!